Google logra frustrar el primer gran ciberataque con IA

El primer gran ciberataque con inteligencia artificial (IA) ya se ha producido con un objetivo muy claro: Google. La compañía ha confirmado que un grupo criminal utilizó esta herramienta para detectar vulnerabilidades en los sistemas y así atacar por esa vía. En esta ocasión se buscó una debilidad en la doble verificación. Un ataque que fue frustrado pero que confirma el poder de la IA en la ciberseguridad tanto para entrenar sistemas como para atacarlos.

La llegada de la IA ha revolucionado todos los sectores. Y el de la ciberseguridad es uno de ellos, especialmente en un momento donde el contexto geopolítico y los conflictos bélicos también se desarrollan en el mundo digital. La IA ayuda a reforzar los sistemas frente a ciberataques, pero también son ya una herramienta para que los ciberdelincuentes desarrollen estrategias más fructíferas para cometer sus delitos.

“La IA no tiene límites, tampoco en el campo de la ciberseguridad, es un arma de doble filo”, explica Sancho Lerena, CEO de la tecnológica española Pandora FMS y experto en gestión IT y seguridad. “Por un lado, nos ayuda a poder entrenar a nuestros sistemas y ver si son realmente férreos. Pero también facilita a los atacantes a la hora de desarrollar ofensivas más trabajadas que puedan encontrar el punto débil de un sistema”, subraya.

Algo que se produce en un escenario muy concreto: con Rusia manteniendo la guerra con Ucrania (también en el plano digital) y China ganando influencia. En este último caso, datos de CrowdStrike hablan de un aumento del 150% los ciberataques procedentes del país asiático. Y las cifras españolas sobre ciberataques a sectores esenciales reflejan un crecimiento del 43%, según cifras del Incibe.

La IA tiene aplicaciones muy interesantes en la ciberseguridad. Por ejemplo, la de tareas de Red Team, la simulación de ciberataques realistas. “La IA es un gran apoyo para crear emails que suelen utilizarse en el phishing y que son una entrada muy común a los sistemas que se quieren atacar. También estamos detectando un gran rendimiento a la hora de crear códigos de exploits, que son los que aprovechan la vulnerabilidad de un sistema”, destaca Lerena. Estas aplicaciones son solo ejemplos, pero se puede utilizar hasta para la detección de intrusiones al sistema sin que pongamos en riesgo datos reales y sensibles, o incluso para crear un malware ‘sintético’ que pueda engañar a nuestro sistema. “Esta función es muy potente, porque es como meternos un virus que tenemos controlado para así poder vacunarnos frente al real”, detalla el experto.

La parte negativa del desarrollo de la IA en la ciberseguridad es que, al igual que los ‘buenos’ la utilizan, también lo están haciendo los ‘malos’. “Los ciberdelincuentes van por delante. Es algo que tenemos que asumir en la industria para trabajar sobre ese contexto. Y por eso la IA es tan importante”, remarca Lerena. Según el CEO de Pandora FMS, la IA ayuda a los atacantes a crear una estrategia de phishing mucho más elaborada y persuasiva que consiga engañar hasta al más raudo. También les ayuda a crear nuevo malware con mecanismos de evasión y ataques sofisticados. Incluso los deepfakes de imagen o audio son una herramienta, llevando a cabo delitos de suplantación de identidad de trabajadores o CEO en ataques de ingeniería social.

“La IA ha llegado para quedarse. Y se va a quedar para todos, los que la utilizan con objetivos positivos y los que la emplean como herramienta para el delito”, sentencia Lerena, que destaca la importancia de invertir en el sector y de confiar en compañías nacionales y europeas para fortalecer la soberanía tecnológica.

Según datos del Incibe, el primer problema está en el crecimiento de los ciberataques. Los datos de 2024 recogieron algo más de 97.000 incidentes. Los de 2025 muestran un crecimiento del 26% hasta acumular más de 122.000 incidentes. Este incremento es inferior incluso al de los sistemas vulnerables, conocidos como todos aquellos que no cuentan con un sistema de seguridad suficiente. En este caso, los datos muestran un crecimiento del 29% pasando de casi 184.000 a más de 237.000 en 2025. Además, los ciberataques a los sectores críticos y esenciales han crecido un 17% al superar los 400 en el último año. Los ciberataques a la banca supusieron el 34% de los sectores esenciales. Si se le suma el sector asegurador y de pensiones, así como las infraestructuras de mercado, el porcentaje llega al 47%. El sector transporte acumuló el 14% y el energético el 8%. Datos que reflejan la relevancia en términos de ciberseguridad de estos sectores.

Sophos: el 70% de las empresas españolas sufren una brecha de identidad

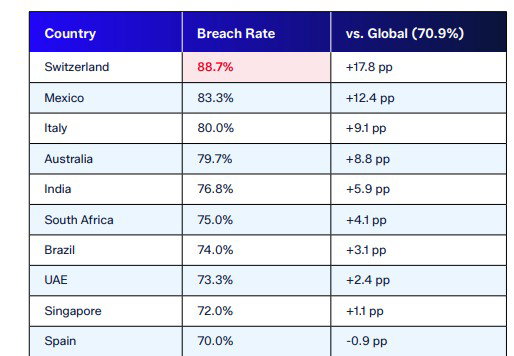

El State of Identity Security 2026 de Sophos revela que el 70% de las organizaciones españolas (71% de media mundial) sufrieron al menos una brecha relacionada con la identidad en el último año y que, de media, las organizaciones registraron tres incidentes distintos. Por su parte, un 5% (media global) afirmaron haber sufrido seis o más brechas. Estos ataques están impulsados principalmente por el error humano y la deficiente gestión de identidades no humanas (NHI, Non-Human Identities), un reto que se agrava a medida que la IA agéntica acelera los procesos de ataque.

A nivel global, el 67% de las víctimas de ransomware (el 67%) confirmaron que el incidente tuvo su origen en un ataque de identidad, estableciendo así el compromiso de identidad como el principal vector de ataques de ransomware. Los investigadores de Sophos X-Ops han observado esta tendencia de forma consistente a lo largo del último año.

Las consecuencias financieras son significativas: el coste medio de recuperación a escala global alcanzó los 1,64 millones$, con una media de 750.000$, y el 73% de los afectados se enfrentó a costes de 250.000$ o más.

“La identidad se ha convertido en la principal superficie de ataque, y los datos muestran que la mayoría de organizaciones están perdiendo terreno”, afirma Ross McKerchar, CISO de Sophos. “El problema de las identidades no humanas es especialmente urgente. Los agentes de IA reciben privilegios más rápido de lo que los equipos de seguridad pueden controlar, y las organizaciones que no se adelanten a esta realidad pagarán un precio cada vez más alto”.

El robo de datos y financiero dominan las consecuencias de las brechas: el 10% de las organizaciones se han enfrentado a una brecha de identidad con impacto en el negocio durante el último año, siendo las principales consecuencias el robo de datos (49%), el ransomware (48%) y el robo financiero (47%).

La visibilidad sigue siendo un punto crítico: sólo el 24% de las organizaciones monitoriza continuamente los intentos de inicio de sesión inusuales, y más de la mitad lo revisa cada tres meses o con menor frecuencia.

El 14% de las organizaciones que sufrieron una brecha no pudieron detectar y detener su ataque de identidad más significativo antes de que se produjera el daño. Las organizaciones más pequeñas (de 100 a 250 empleados) casi duplican la tasa de fallo en detección frente a las medianas. En España, el 18% de las empresas no pudieron detectar y detener el ataque de identidad, casi una de cada cinco no fue capaz de pararlo a tiempo.

Las infraestructuras críticas, las más expuestas: los sectores de energía, petróleo/gas y utilities (80%) y las Administraciones públicas (78%) registraron las tasas de brechas más altas en todos los sectores analizados.

Las dificultades de cumplimiento anticipan un mayor riesgo: las organizaciones que ven el cumplimento con las regulaciones como ‘muy desafiante ’ tuvieron una tasa de brechas del 82,4%, 14 puntos por encima de las que reportaron menor dificultad (68,3%).

El error humano (empleados engañados para que facilitaran sus credenciales) se citó en casi el 43% de los incidentes. Una gestión deficiente de las NHI, que incluye claves API almacenadas en el código, credenciales estáticas y cuentas de servicio huérfanas, se mencionó en el 41% de los casos. Las organizaciones con una gestión deficiente de las NHI tienen un 22% más de probabilidades de sufrir robos financieros, y pagan aproximadamente 150.000$ más de lo habitual en la recuperación.

El problema de la gestión de NHI se está agravando. Los agentes de IA pueden crear de forma autónoma subagentes, cada uno de los cuales genera nuevas credenciales con un acceso amplio y persistente y una supervisión humana inconsistente. Los marcos de identidad existentes no se diseñaron para esto, y las organizaciones ya van con retraso: sólo 1 de cada 3 organizaciones rota o audita regularmente las cuentas de servicio y las identidades no humanas, mientras únicamente el 11% lo hacen manera continua.

Para reducir la exposición a ataques relacionados con la identidad, las organizaciones deben implementar un enfoque multicapa que cubra tanto las identidades humanas como las no humanas. Los pasos esenciales incluyen adoptar la autenticación multi-factor (MFA) en todas las cuentas de usuario, aplicar el principio de mínimo privilegio y desactivar o eliminar las identidades inactivas.

En lo relativo a las identidades no humanas, las organizaciones deben inventariar y clasificar todas las NHI, sustituir las credenciales de larga duración por alternativas de corta vida e implantar plataformas de gestión de secretos para gestionar las credenciales NHI a escala. A medida que la IA agéntica acelera la proliferación de NHI, desplegar capacidades de Detección y Respuesta a Amenazas de Identidad (ITDR) y adoptar un modelo de seguridad Zero Trust constituyen capas de defensa cada vez más críticas.